Русский[править]

Морфологические и синтаксические свойства[править]

| падеж | ед. ч. | мн. ч. |

|---|---|---|

| Им. | фрод | фро́ды |

| Р. | фро́да | фро́дов |

| Д. | фро́ду | фро́дам |

| В. | фрод | фро́ды |

| Тв. | фро́дом | фро́дами |

| Пр. | фро́де | фро́дах |

фрод

Существительное, неодушевлённое, мужской род, 2-е склонение (тип склонения 1a по классификации А. А. Зализняка).

Корень: -фрод-.

Произношение[править]

- МФА: [frot]

Семантические свойства[править]

Значение[править]

- вид мошенничества в области информационных технологий, в частности, несанкционированные действия и неправомочное пользование ресурсами и услугами в сетях связи ◆ В Европе на них приходилось 35–37 % всего объёма фрода. В связи с миграцией на микропроцессорные карты уровень этого фрода упал, и он уступил лидерство фроду вида Card Not Present. И. М. Голдовский, «Банковские микропроцессорные карты», 2010 г.

Синонимы[править]

Антонимы[править]

- антифрод

Гиперонимы[править]

Гипонимы[править]

Родственные слова[править]

| Ближайшее родство | |

Этимология[править]

От англ. fraud, далее от ??

Фразеологизмы и устойчивые сочетания[править]

Перевод[править]

| Список переводов | |

Библиография[править]

|

|

Для улучшения этой статьи желательно:

|

Фрод – что означает? Определение, значение, примеры употребления

Ищешь, что значит слово фрод? Пытаешься разобраться, что такое фрод? Вот ответ на твой вопрос:

Значение слова «фрод» в словарях русского языка

Фрод это:

Фрод ( «мошенничество») — вид мошенничества в области информационных технологий, в частности, несанкционированные действия и неправомочное пользование ресурсами и услугами.

За 2005 год мировые сотовые операторы потеряли от сотового фрода около 25 миллиардов долларов.

Википедия

Фрод

вид мошенничества в области информационных технологий, в частности, несанкционированные действия и неправомочное пользование ресурсами и услугами в сетях связи

Викисловарь

Где и как употребляется слово «Фрод»?

Кроме значения слова «Фрод» в словарях, рекомендуем также ознакомиться с примерами предложений и цитат из классической литературы, в которых употребляется слово «Фрод».

Так вы сможете гораздо легче понять и запомнить, как правильно употребляется слово «Фрод» в тексте и устной речи.

Примеры употребления слова «Фрод»

Синонимы, антонимы и гипонимы к слову «фрод»

Антонимы к слову «Фрод»:

- антифрод

Разбор слова «фрод»

Фрод является ответом на вопросы из кроссвордов

- Вопросы, в которых ответом является слово «фрод» не найдены.

фрод

-

1

subscription fraud

- абонентский фрод

абонентский фрод

Один из наиболее простых видов мошенничества, при котором абонент вносит первоначальную абонентскую плату, а затем интенсивно использует сотовый телефон или просто перепродает эфирное время, а по истечении отчетного периода не оплачивает его, скрываясь от служб оператора, занимающихся выпиской счетов.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]Тематики

- электросвязь, основные понятия

EN

- subscription fraud

Англо-русский словарь нормативно-технической терминологии > subscription fraud

-

2

click fraud

Универсальный англо-русский словарь > click fraud

-

3

fraud monitoring

Универсальный англо-русский словарь > fraud monitoring

-

4

fraud

1) обман, мошенничество

«The laws allow the use of monitoring where fraud or crime is suspected» (Т. Shimomura). — Законодательство разрешает использовать мониторинг в случаях, когда подозревается мошенничество или преступление computer fraud

Англо-русский толковый словарь терминов и сокращений по ВТ, Интернету и программированию. > fraud

-

5

click fraud

Интернет;

Пиар

клик-фрод

Мошеннические клики.English-Russian dictionary of computer abbreviations and terms > click fraud

См. также в других словарях:

-

Фрод — (от англ. fraud[1]) вид мошенничества в области информационных технологий, в частности, несанкционированные действия и неправомочное пользование ресурсами и услугами в сетях связи. Содержание 1 Фрод и GSM 1.1 SMS фрод … Википедия

-

абонентский фрод — Один из наиболее простых видов мошенничества, при котором абонент вносит первоначальную абонентскую плату, а затем интенсивно использует сотовый телефон или просто перепродает эфирное время, а по истечении отчетного периода не оплачивает его,… … Справочник технического переводчика

-

Исландская литература — золотой век ее продолжался до завоевания ее Норвегией (1264). Норвежский монах Теодерих (XII в.) называет исландцев самым искусным из северных народов в поэзии и историографии; в XIII в. Саксон Грамматик в предисловии к своей истории изумляется… … Энциклопедический словарь Ф.А. Брокгауза и И.А. Ефрона

-

Исландские — саги стали записываться в мирные годы, последовавшие запеременою веры (1002), когда дела героев прошлого еще хранились внародной памяти. Предварительно они путем устной передачи успелиприобрести известную стереотипную форму, которая сделалась… … Энциклопедия Брокгауза и Ефрона

-

Savoy (группа) — Savoy Пол Воктор Савой Основная информация Жанр поп рок … Википедия

-

Мошенничество — У этого термина существуют и другие значения, см. Мошенники. Мошенничество хищение чужого имущества или приобретение права на чужое имущество путем обмана или злоупотребления доверием. При этом под обманом понимается как сознательное… … Википедия

-

Безопасность GSM — Сотовые системы связи первого поколения, такие как NMT, TACS и AMPS, имели небольшие возможности в плане безопасности, и это привело к существенным уровням мошеннической деятельности, которая вредит и абонентам и сетевым операторам. Множество… … Википедия

-

Список футболистов с наибольшим количеством забитых мячей в чемпионате — Проверить информацию. Необходимо проверить точность фактов и достоверность сведений, изложенных в этой статье. На странице обсуждения должны быть пояснения. В данном списке представлены самые результативные бомбардиры высших див … Википедия

-

Magnet — У этого термина существуют и другие значения, см. magnet ссылка. Magnet Magnet принимает у … Википедия

-

Fraser’s magazine — Фрейзерс Мэгэзин за 1833 год. В декабрьском номере впервые был опубликован роман «Sartor Resartus» Томаса Карлейля. Фрейзерс Мэгэзин (Fraser’s Magazine for Town and Country, Городской и сельский журнал Фрейзера) общественно литературный журнал,… … Википедия

-

Отчаянные герои: Месть острова — «Отчаянные герои: Месть острова» «Total Drama: Revenge of the Island» логотип «Total Drama: Revenge of the Island» … Википедия

Значение слова «фрод»

-

фрод

1. вид мошенничества в области информационных технологий, в частности, несанкционированные действия и неправомочное пользование ресурсами и услугами в сетях связи ◆ В Европе на них приходилось 35–37% всего объема фрода. В связи с миграцией на микропроцессорные карты уровень этого фрода упал, и он уступил лидерство фроду вида Card Not Present. И.М. Голдовский, «Банковские микропроцессорные карты», 2010 г.

Источник: Викисловарь

Делаем Карту слов лучше вместе

Привет! Меня зовут Лампобот, я компьютерная программа, которая помогает делать

Карту слов. Я отлично

умею считать, но пока плохо понимаю, как устроен ваш мир. Помоги мне разобраться!

Спасибо! Я стал чуточку лучше понимать мир эмоций.

Вопрос: предостерегающий — это что-то нейтральное, положительное или отрицательное?

Синонимы к слову «фрод»

Понятия, связанные со словом «фрод»

-

Операции без присутствия карты (англ. Card not present transaction, CNP) — тип транзакций по банковским платёжным картам, при которых держатель карты со своей картой физически не присутствует во время и в месте проведения оплаты. Ситуация чаще применяется при заказе и оплате товара по почте, факсу, телефону (mail order/telephone order (MO/TO)) или через интернет (ECommerce). Такие транзакции весьма подвержены мошенничеству с платёжными картами.

-

Дистанционное банковское обслуживание (ДБО) — общий термин для технологий предоставления банковских услуг на основании распоряжений, передаваемых клиентом удаленным образом (то есть без его визита в банк), чаще всего с использованием компьютерных и телефонных сетей. Для описания технологий ДБО используются различные в ряде случаев пересекающиеся по значению термины: Клиент-Банк, Банк-Клиент, Интернет-Банк, Система ДБО, Электронный банк, Интернет-Банкинг, on-line banking, remote banking, direct banking…

-

Транза́кция, или транса́кция (англ. bank transaction, от лат. transactio — соглашение, договор) — в общем случае, любая сделка с использованием банковского счёта. Различают онлайн-транзакции, выполняющиеся в режиме реального времени между всеми заинтересованными сторонами, и офлайн-транзакции.

-

Виртуа́льная ка́рта — специальная банковская платёжная карта, предназначенная для платежей в Интернете. Представляет собой данные реквизитов банковской карты, необходимые для осуществления оплаты на интернет-сайтах.

-

Интернет-платёж — оплата товаров и услуг в интернете или с помощью мобильных приложений. Варианты осуществления интернет-платежей — онлайн-банкинг, оплата с помощью банковских карт, оплата электронными деньгами, оплата со счёта телефона.

- (все понятия)

Отправить комментарий

В арбитраже термин «фрод» оброс легендами. Он навевает суеверный ужас на всех участников CPA-процесса. Для рекламодателя фродовый трафик означает слив бюджета, а для арбитранов — падение процента апрувов и пожизненный бан. Давайте разберемся:

- что такое «фрод»;

- как его распознать;

- как от него защититься.

Словарь AdMobiSpy

Фрод – это мошенничество в ИТ-сфере. Конкретно в арбитраже «фродом» называют — предоставление некачественного трафика под видом качественного. Чаще встречается в мобильной CPI/CPA рекламе, неплохо себя чувствует в десктопе.

Виды трафика

Для понимания темы обозначим ключевые понятия. Условно поток трафа можно разделить на 4 категории:

- Живой трафик – заинтересованные пользователи, которые самостоятельно кликнули на креатив.

- Мотивированный или инсентный трафик– пользователи, которые совершили переход или установили приложение взамен на «плюшку».

- Черный трафик – неконвертируемые пользователи (трафик из дешевых источников, боты).

- Смешанный трафик или микс – смесь первых трех видов.

Черный трафик вычислить достаточно просто. Неконвертируемые инсталы валидируют и партнерки, и рекламодатели. О миксах знают, но распознать их сложнее. Инсенты проявляют себя в долгосрочной перспективе. Реклы засекают время жизни пользователя. Если в течение первых дней прослеживается большой процент «отвалившихся» юзеров, то можно сделать выводы о качестве трафика.

Пример фродинга

Компания GAMER выкатила на рынок игру «Адские псы». Она разместила оффер в партнерке X. Оплата осуществляется за инсталы. Хитрый арбитран Степан закупил просмотры на adult-площадках, разбавил их мотивированным трафиком и живыми пользователями с доверенных источников. Полученный коктейль вылил на оффер. Это и был фродинг.

Как фродят

Фродинг можно свести к двум категориям:

- искусственный трафик (ботовый);

- человеческий трафик (нулевой шанс просмотра либо обман рекламодателя).

Ботовый трафик

Ботовый трафик – накрутка с помощью специально написанных программ. Распространен в генерации «пустых кликов» и увеличении количества просмотров. Намного реже ботов используют для заполнения форм заявок. Выделяют:

- Простые боты – скрипты, которые запускаются с определенного сервера, например, Amazon Web Services. Имеют статические IP, юзер агент, cookie ID. Простых ботов легко обнаружить и заблокировать.

- Сложные или умные боты – используют рандомные прокси, динамические IP. Подстраивают CTR под среднестатистические показатели. Могут до двух недель держать на высоком уровне retention rate, делать депозиты в приложении. Некоторые сложные боты даже имитируют в вебвизорах движение мышки.

- Ботнеты – большое количество хостов, объединенных в сеть. В каждом из них запущен один или несколько ботов. Ботнеты сложно вычислить. Однако, ввиду особенностей программирования, им также свойственна шаблонность поведения.

- Самообучающиеся ботнеты – будущее фрода. Нейронные сети переписывают ботов в ответ на попытки обнаружения. Пока не дошли до арбитража, их применяют для хакерских атак.

Человеческий трафик

Креативы показывают реальным людям. Фродинг осуществляется:

- Невидимыми объявлениями – рекламу прячут так, чтобы пользователь не мог ее увидеть. Например, одно объявление скрывают за другим. При этом отображается только верхнее, но показы и переходы считаются по обоим. Еще вариант – загрузка в iframes изображения размером 1х1 пиксель. Невидимые объявления легко обнаружить с помощью Integral Ad Science или Pixalate.

- Подменой доменов – некоторые паблишеры позволяют использовать свой ID и домен сторонним ресурсам. Например, фродер идентифицирует себя как huffingtonpost.com, но на самом деле его объявление ведет на совсем другой сайт.

- Склейкой доменов и редиректов – аналитические системы подтягивают ID, закрепленные за каждым конкретным доменом. На практике многие паблишеры и рекламные сети объединяют смежные, зеркальные и редиректовые домены под ID одного сайта. В итоге рекламодатель считает, что покупает трафик с ToChoNado.com, но его объявления крутят на XZ.com.

- ClickUnder-ом на сторонний ресурс с множественными cookie – пользователь переходит на сайт. В это время открывается еще она вкладка с другим ресурсом. Юзеру автоматически подгружаются куки магазинов. Теперь, если пользователь зайдет в любой из этих магазинов, его посчитают перешедшим по объявлению.

- ClickUnder-ом на сайт рекламодателя – юзер заходит на сторонний ресурс, а во втором окне открывается сайт рекла. Теперь, если пользователь вернется на сайт и совершит покупку UTM-метка автоматически подменится. Его заказ засчитают партнеру.

- Открытием сайтов во фрейме – сайт рекламодателя органично внедрен в сторонний ресурс. Переходы засчитываются, конверсии никакой нет.

- Тулбарами – пользователь скачивает приложение. В него внедрен скрипт, который открывает сайт рекламодателя или устанавливает приложение оффера.

- Контекстной рекламой на бренд – фродеры настраивают показ объявлений в определенные часы, перебивая ставку основного рекламодателя.

- Мотивированным трафиком – рекламу размещают в сторонних приложениях, обещая пользователям бонусы за просмотры видео, переходы по ссылкам, загрузки и установки.

- Фермами инсталлов – фродеры платят реальным людям за то, что они накручивают просмотры, заполняют формы и устанавливают приложения.

Как распознать фрод?

Спалить фрод можно по таким тревожным звоночкам:

- аномально большая скорость загрузки/переходов с одного источника;

- маленький промежуток времени между кликом по объявлению и целевым действием;

- очевидно шаблонное поведение (например, равные временные промежутки между кликами);

- разное ГЕО клика и установки для одного и того же пользователя;

- много кликов с одного IP/ID;

- конверсия ниже 0,1% при большом потоке трафика или конверсия 100%;

- время жизни пользователя – до 3 дней;

- подозрительная активность в ночные часы.

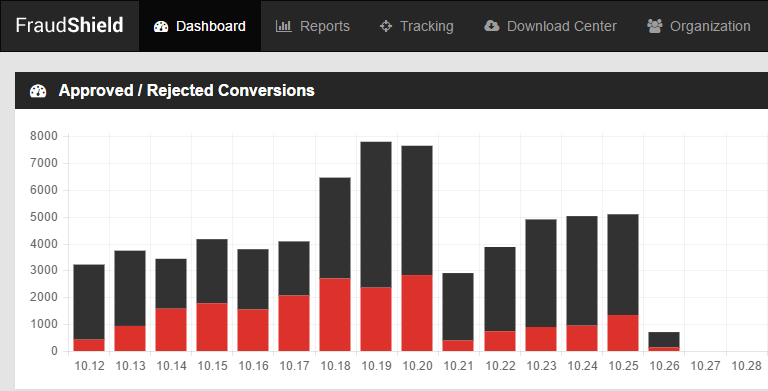

Анти-фрод системы

Теоретически отсеивать фрод можно вручную, но на практике делать это не целесообразно. Особенно, если вам не хватает ресурсов на постоянную аналитику. Хотя 100% панацеи от мошенничества не существует, были разработаны анти-фрод системы. Они отлавливают ботов и фильтруют трафик.

Принцип работы

Алгоритм пропускает через себя данные. Программа фиксирует аномалии, а также сравнивает ID и IP с уже имеющимися в базе. Если атипичные действия повторяются или ID/IP есть в блеклисте, то трафик признается фродовым.

Архитектура

Основные компоненты любой анти-фрод системы:

- ядро;

- база данных;

- клиентские модули;

- сервера управления.

Примеры анти-фрод систем

Существуют полностью автоматизированные инструменты, а также те, которые позволяют кастомизировать настройки. К слову, во многие трекеры уже встроена защита от фрода. Об этом мы писали здесь. Среди наиболее известных самостоятельных мобильных анти-фрод систем хочется выделить:

- Kraken;

- Forensiq;

- Fraudlogix;

- Kount;

- FraudScore (Clearflow);

- FraudShield.

Ждите подробный обзор в нашей следующей статье.

Мошенничество в сфере e-commerce с каждым годом становится все более «совершенным», и онлайн-ритейлеры вынуждены бороться с этой серьезной проблемой. В этой статье мы рассмотрим причины столь многократного распространения фрод-транзакций по всему миру за последний год и действия, которые могут быть предприняты, чтобы минимизировать потери от операций мошенников.

Что такое «фрод»?

Фрод (eng. Fraud) – это мошеннические операции, в частности, в сети Интернет. Существуют разнообразные виды мошенничества, большая часть которых нацелена на получение и/или использование данных банковской карты другого человека.

Последние несколько лет сфера e-commerce переживала экспоненциальный рост мошеннических атак. Повсеместная цифровизация консолидировала данные, упростила процессы и значительно повысила эффективность администрирования, но, таким образом, предоставила мошенникам огромные возможности – преимущественно за счет широкого распространения онлайн-шопинга.

Почему интернет-магазины так привлекательны для мошенников?

Мошенничество в электронной торговле – невероятно прибыльное дело, если оно грамотно спланировано и успешно выполнено. Интернет-магазины с возможностью оплаты на сайте – очевидная цель для киберпреступников, поскольку им намного проще скрыться за ложными сведениями и скрыть следы мошенничества. Увеличение количества международных транзакций еще больше упростило этот процесс, добавив уровни сложности в виде языковых барьеров и доставки на большие расстояния.

К сожалению, часто компании электронной коммерции не знают, насколько они уязвимы, пока не подвергаются первой атаке. Цифровое развитие – это неизбежный процесс, а развитие киберпреступности – растущая проблема, с которой ни одна организация не может справиться в одиночку. Однако, онлайн-магазины часто пренебрегают действиями по снижению fraud-заказов по ряду причин. Одна из самых распространенных – простое непонимание. Если бы интернет-магазины действительно понимали ущерб, который мошенники могут нанести их компаниям, они были бы гораздо более склонны к разработке эффективных стратегий в борьбе с мошенниками.

Рассмотрим простой пример. В результате скимминга / фишинга или любых других противоправных действий реальный держатель банковской карты, сам того не зная, передает злоумышленникам данные своей карты, достаточные для совершения покупки в интернет-магазине.

- Злоумышленник оформляет онлайн-покупку и приобретает товар/услугу.

- Держатель карты, узнав о несанкционированном списании, заявляет о пропаже денег в банк, выпустивший карту. Банк, в свою очередь, инициирует сhargeback, то есть возврат списанных средств. Возвращать эти средства должен интернет-магазин.

- Если товар уже был получен злоумышленником, то интернет-магазин «попадает» трижды:

- лишается товара, который уже был отправлен;

- возвращает деньги держателю карты + платит комиссию за открытие диспута;

- процент диспутов в платежной системе увеличивается, что может грозить заморозкой денежных средств или полным запретом принимать онлайн-платежи.

Некоторые компании неохотно вкладывают средства в программное обеспечение и платформы для улучшения безопасности из-за стоимости, что является парадоксальным, но важным фактором, объясняющим почему цифровое мошенничество стало столь успешным.

Еще один важный фактор – это многоканальность электронной коммерции. Продажи через сторонние веб-сайты, такие как Amazon, eBay и Alibaba, а также через мобильные приложения еще более уязвимы, потому что у мошенников больше шансов перехватить платежные данные. Сочетание непонимания, отсутствия желания инвестировать, развития киберпреступности и инфраструктуры электронной коммерции вырастило культуру компьютеризированной преступности, которая затрагивает почти все интернет-магазины, знают они об этом или нет.

Влияние мошенничества на индустрию онлайн-платежей

Что происходит, когда онлайн-бизнес (или любой другой бизнес) становится жертвой мошенничества? Наиболее очевидное последствие – потеря доходов и ресурсов. Во многих случаях мошенничество остается незамеченным, что делает данные о трафике и других показателях магазина некорректными. Не сумев защитить себя от мошенничества по какой-либо причине, жертва может оказаться в очень тяжелом положении.

Мошеннические атаки не только наносят ущерб самим интернет-магазинам, но и могут негативно повлиять на потребителей. Ничего не подозревающие клиенты, совершая покупки на фейковых сайтах, становятся жертвами кражи данных и их использования для совершения покупок у реальных продавцов. Все это может саботировать отношения между покупателями и бизнесом, что плохо отразится на репутации компании в целом.

С какими видами мошенничества сталкиваются интернет-магазины? Хотя кража банковских карт и реквизитов счетов для совершения платежей являются наиболее распространенным методом мошенничества, но киберпреступники также охотятся за номерами телефонов, датами рождения, адресами и т. д.

Как онлайн-ритейлерам защитить бизнес от мошенничества?

На данный момент невозможно полностью оградить себя от мошенничества в сфере электронной коммерции. По мере развития технологий меняются и тактики, используемые для проникновения в цифровой бизнес. Мошенники, конечно, умны, но часто оставляют следы. Знание того, что как они работают и как их обнаружить, – мощное оружие в борьбе с мошенничеством.

Антифрод – это система мониторинга и предотвращения мошеннических операций, которая в режиме реального времени проверяет каждый платеж, прогоняя его через десятки, а порой сотни фильтров.

Механизмы антифрода работают таким образом, чтобы проследить, нет ли в платеже чего-либо «необычного». Задача системы – проверить каждую транзакцию, найти «подозрительные» моменты и вынести решение – отклонить платеж или пропустить его.

Система антифрода состоит из нескольких компонентов:

- автоматический мониторинг транзакций, включающий в себя множество настраиваемых фильтров;

- механизмы аутентификации держателя карты и валидации карты;

- мониторинг транзакций в «ручном» режиме для крайних случаев.

Платежная система может включать в себя сотни различных фильтров, и чем больше сфера бизнеса подвержена мошенническим действиям, тем больше фильтров включается и тем более детально каждый из них настраивается под конкретный интернет-магазин или онлайн-сервис. Системы фрод-мониторинга работают не совершенно, поэтому, чтобы избежать возможных неприятных ситуаций, необходимо проверять заказы вручную.

Поверхностными сигналами фрода могут служить:

- необычно крупные заказы;

- множественные заказы за короткий период времени;

- подозрительные адреса электронной почты;

- IP в черном списке;

- несоответствие между billing и shipping адресом.

Следует особенно внимательно отслеживать такие проявления в периоды высокой активности, например, в Черную пятницу или в период Рождества.

Первым делом необходимо внимательно изучить поле с данными владельца карты – совпадает ли почта и имя, платежные и почтовые данные. Если почта написана на латинице, но вы видите русское слово, вам следует обратить внимание – гражданам зарубежных стран это не характерно. Если шиппинг и биллинг адреса разные, вам следует связаться с покупателем в ближайшее время и запросить чек или скриншот транзакции из приложения банка.

Таким образом, динамический комплексный подход к борьбе с мошенничеством должен включать:

- Проверка адреса (AVS);

- CVV-проверка;

- Геолокация;

- Технология 3D Secure;

- Проверка прокси;

- Проверка IP в черных списках.

Все эти инструменты делают процесс оценки транзакции на fraud более качественным.

Для эффективной аналитики fraud-транзакций используются как внутренние механизмы платежных систем, так и сторонние сервисы, о которых мы расскажем в следующих статьях. В зависимости от платежной системы уровень эффективности антифрод системы сильно варьируется. В качестве примера рассмотрим возможности одной из наиболее надежных и популярных международных систем Stripe, которую подробнее можно почитать в этой статье.

Систему Stripe отличает высокая скорость обработки платежей и безопасность, а с точки зрения бизнеса – очень удобные средства интеграции с сайтами и интернет-магазинами. Встроенная в Stripe антифрод система Radar предоставляет возможность эффективно оценивать уровень риска каждого платежа с учетом данных о миллионах платежей во всем мире в режиме реального времени.

Возможности Stripe Radar в борьбе с фродом

Stripe Radar помогает обнаруживать и блокировать мошенничество для любого типа бизнеса с помощью машинного обучения, которое базируется на данных миллионов компаний по всему миру. Сервис встроен в Stripe и не требует дополнительной настройки для начала работы.

В основе Stripe Radar лежит адаптивная система машинного обучения, которая оценивает уровень риска каждого платежа в режиме реального времени. Система использует сотни фильтров при обработке каждого платежа и постоянно анализирует данные о миллиардах транзакций, проходящих через платежную систему Stripe по всему миру с целью предсказать вероятность мошенничества наиболее точно.

Stripe Radar является самой гибкой и быстро реагирующей системой, постоянно учится на новых проявлениях фрода и особенностях транзакций, а также учитывает фидбек всякий раз, когда платежи ложно указываются как мошеннические.

Stripe Radar с наименьшей долей вероятности (в сравнении с другими антифрод-системами) будет блокировать платежи реальных покупателей. Radar отличает мошенников от клиентов благодаря применению Dynamic 3D Secure к платежам с высоким риском.

Алгоритмы Radar быстро адаптируются к меняющимся методам мошенничества – система постоянно подстраивается под ваш бизнес с учетом ежедневного сбора данных и аналитики платежей по всему миру.

Таким образом, фрод-мониторинг позволяет своевременно обнаруживать и предотвращать мошеннические действия. Проверка каждой транзакции позволяет свести к минимуму риск мошенничества. Сегодня для обнаружения фрода платежные системы используют полностью автоматизированные решения, которые анализируют риски и блокируют подозрительные транзакции. В качестве примера была рассмотрена международная платежная система Stripe и встроенная в нее адаптивная система машинного обучения Stripe Radar, которая оценивает уровень риска каждого платежа.

Поделитесь, сталкивались ли вы с мошенническими операциями в вашем интернет-магазине / онлайн-бизнесе, и как решали подобные ситуации?

Если статья была полезна, то мы будем благодарны, если вы поддержите наш канал подпиской и комментарием

Телефонное мошенничество

(перенаправлено с «Фрод»)

Текущая версия страницы пока не проверялась опытными участниками и может значительно отличаться от версии, проверенной 2 сентября 2022 года; проверки требуют 4 правки.

Телефонное мошенничество[1] (изредка фрод, от англ. fraud[2] «мошенничество») — вид мошенничества в области информационных технологий, в частности, несанкционированные действия и неправомерное пользование ресурсами и услугами, хищение чужого имущества или приобретение права на чужое имущество путём ввода, удаления, модификации информации или другого вмешательства в работу средств обработки или передачи данных информационно-телекоммуникационных сетей[3].

Телефонные мошенничества с применением SMS, InternetПравить

За 2005 год мировые сотовые операторы потеряли от сотового фрода около 25 млрд долларов[2]. По данным Международной ассоциации сотовой телефонии (CTIA — Cellular Telecommunications Industry Association), ежегодные потери от «двойников» у операторов стандарта D-AMPS/AMPS во всем мире составляют около 1 млрд USD[4].

Международная ассоциация операторов сетей GSM выработала свою классификацию для фрод-преступлений.

По данным Mummert+Partner, более 1,5 млн обладателей мобильных телефонов ежегодно отказываются оплачивать выставленные счета.[4]

SMS-фродПравить

Фрод используется для воровства средств с мобильных телефонов[5].

Фрод — это метод превышения лимита количества отправляемых SMS-запросов, обусловленный техническими возможностями платформы ОСС, приводящий к получению абонентом заказываемых услуг без фактической их оплаты[6].

Возможен вариант открытия платного сервиса со способом оплаты посредством SMS-сообщений. При этом технически возможно получение отрицательного баланса на SIM-карте с дебетным тарифным планом.

Для предотвращения этого вида мошенничества используется Фрод-порог, который обновляется для каждого номера 1 раз в 60 минут[5].

Варианты GSM-фродаПравить

- При подписке на какой-то контент за условную плату клиенту в договор включают очень высокий тариф на отписку, а после делают всё возможное, чтобы клиент решил отписаться.

- Невозвраты по SIM-картам кредитных тарифных планов

- Оформление SIM-карт на потерянные документы с тем, чтобы полученные SIM-карты с роумингом использовать за границей. При этом счета за разговоры местный оператор отсылает оператору, выпустившему SIM-карту, с некоторой задержкой, а пока платит за разговоры самостоятельно.

- откровенный обман, когда звонящий говорит, что, переводя небольшую сумму на его телефон, вы помогаете своему родственнику, попавшему в аварию или в другую затруднительную ситуацию.

- сотовый кэш-бокс[2]

- Stolen Phone Fraud

- Subscription Fraud

- Access Fraud

SMS-алармыПравить

Термин SMS-аларм в настоящее время наиболее часто употребляется владельцами WAP-сайтов для обозначения мошеннического приложения для мобильного телефона или смартфона, отсылающего SMS-сообщения на короткие номера[7]. Существует мнение, что SMS-аларм появился в WAP-рутине в 2005 году у известного на то время wap-мошенника с ником «джокер», который и дал данному приложению название «SMS-аларм».Журнал «Хакер» на форумах Гласит легенда, что изначально приложение разработала компания Motorola для поиска утерянного телефона, но компании запретили реализацию данного проекта из-за его вирусной основы. Такие приложения часто распространяются под видом ICQ-клиентов, «последних» или улучшенных версий Opera Mini и других популярных java-приложений и игр — как правило, номер версий сильно завышен. Поскольку большинство мобильных телефонов выдаёт запрос перед отправкой Java-приложением SMS-сообщения, создатели SMS-алармов идут на различные хитрости, чтобы заставить пользователя нажать нужную клавишу в нужный момент, не успев среагировать на предупреждение на экране. Приложения для смартфонов (известны SMS-алармы для Symbian, Android) могут отправлять SMS без каких-либо предупреждений, а также автоматически загружаться в фоновом режиме, в результате чего списание денег происходит без видимой для абонента причины.

Мошенничества с премиум-сайтамиПравить

У многих мобильных операторов доступ к отдельным wap-ресурсам с платным контентом оплачивается по особому тарифу, значительно более высокому, чем обычный. Таким образом, пользователь может приобрести ту или иную мелодию, игру и т. д. без отправки SMS на короткий номер, оплатив непосредственно факт её скачивания. Мошенники могут выкладывать прямые ссылки на контент на премиум-ресурсах на бесплатных сайтах без специальных предупреждений либо даже помещать на якобы бесплатные сайты изображения (часто даже из одного прозрачного пикселя), размещённые по адресам с особой тарификацией, в результате чего пользователь, ничего не подозревая, оплачивает просмотр внешне обычного сайта по более высокому тарифу. Обычно именно на такие ресурсы ведут ссылки типа «Скачать XXX бесплатно» в рекламных блоках на российских WAP-сайтах. Сайты с премиум-тарификацией также могут «посещать» различные мошеннические приложения для мобильных телефонов.

Мошенничество с подпиской на услугуПравить

Заключается в том, что пользователя обманным путём убеждают перейти по ссылке, служащей для подписки на платные услуги. Для реализации схемы мошенникам нужен номер мобильного телефона пользователя. Часто подобные ссылки рассылаются в SMS под видом ссылок на поздравительные открытки.

В новой схеме номер мобильного телефона получают от оператора без запроса пользователя, остаётся в лучшем случае только согласиться на услугу ― у мошенников номер телефона уже есть. Например, при использовании мобильного интернета МегаФон последняя передаёт номер мобильного телефона сайту dfiles.ру; номер телефона трансформируется в wap.megafonpro.ру. Если развить данный способ раскрытия информации о пользователе третьим лицам, то с помощью AJAX или вредоносной программы на компьютере и/или телефоне пользователя возможно «выдернуть» номер телефона пользователя и затем как минимум манипулировать подписками пользователя, а дальше уже включается фантазия.

Прочие мошенничества с короткими номерамиПравить

Пользователя тем или иным способом убеждают самостоятельно отправить дорогостоящее SMS на короткий номер. Наиболее популярные схемы:

- Оплата заведомо несуществующей услуги, например, перехвата чужих коротких текстовых сообщений или java-приложения, позволяющего увидеть человеческое тело под одеждой. Мошенники обычно снимают с себя ответственность, указывая в правилах предоставления услуги, спрятанных на сайте далеко по ссылкам, что сервис носит шуточный характер (в основном, такой метод практикуется на различных телеканалах, ориентированных на молодёжную аудиторию (МузТВ, Bridge TV и т. п.);

- «Голосования на сайтах». Разновидность предыдущей схемы. Схема в своё время получила широкое распространение в социальных сетях. С аккаунтов со взломанными паролями рассылались сообщения со ссылкой на сайт, где якобы проходило голосование за лучшее фото (или другое подобное). Фотография человека, якобы отправившего сообщение, как правило, оказывалась на втором месте.

- Вирусы-вымогатели для компьютера (Trojan-Ransom по классификации Лаборатории Касперского). Блокируют загрузку операционной системы, отображают изображения, закрывающие большую часть окна браузера и т. д., требуя от пользователя отправить SMS на короткий номер для разблокировки.

Во всех вышеперечисленных схемах реальная стоимость SMS, как правило, значительно выше заявленной, мошенники могут снимать с себя ответственность, упомянув в правилах предоставления услуги, найти которые по ссылкам с главной страницы обычно непросто, что, например, указана стоимость за один день подписки на услугу, а оплата взимается сразу за месяц и т. п.

- Файловый хостинг — распространённый вид мошенничества, находящийся в интернете. Файловый хостинг указывает, что скорость скачивания превышает 3000кб/c. При переходе к скачиванию заявляет, что с данного IP-адреса высокая спам-активность, и требует выслать номер телефона, а дальше по мошенническим схемам с подпиской (Например, стоимость взимают сразу за месяц). Стоимость скачивания судя по скрытому пользовательскому соглашению — свыше 300 рублей. Самый главный признак: поддельные комментарии.

- Survey — актуально для зарубежных мошенников: вы скачиваете архив с пиратским ПО, но архив заблокирован паролем, а для получения пароля вас перенаправляют на сайт, где для нужно выполнить ряд (Иногда и пару) заданий вроде подписки на мошеннические услуги или покупка на мошеннических сайтах. При попытке закрыть сайт вас будут удерживать обманом, заявляя что это быстро и бесплатно. Раньше можно было обходить мошенническую схему, так как пароль был вшит в исходный код сайта. Позже мошенники прознали и теперь пароль можно получить только скачав документ с паролем.

- Финансовая пирамида — схема, которая обещает «реально» высокие заработки. Для этого требуют SMS на короткий номер, сделав первый взнос. Главный признак — поддельные комментарии.

- Удалённая работы — удалённая и лёгкая работа вроде перепечатки текста с солидной з/п. Чтобы приступить к работе требуется выплатить «страховочный залог», после чего вы ещё и бесплатно выполните свою работу. Залог не вернут.

- «Игры, которые ждала вся Россия» — сайты, которые рекламируют браузерные игры. Для «защиты аккаунта от взлома» требуют послать SMS. Гигантская плата оказывается несоизмеримо больше того, что увидит жертва. Судя по исходному коду страницы, после оплаты вас перенаправят на подборку бесплатных флеш игр. Признаки таких мошеннических игр: «липовые награды» (например, «2019 год ещё не начался, а эта игра уже признана лучшей игрой года»), требует ввести только номер телефона, отсутствие логина/имени игнорирует. Судя по скрытому пользовательскому соглашению мошенники получат свыше 500 рублей.

- «Вы не забрали свой приз!» — мошенническая схема, похожая на нигерийские письма, показывающая, что вы «выиграли». Для получения выигрыша требуют выслать деньги.

- «Ваш аккаунт взломан!» — схема, популярная в интернете. Существует 2 вида: для социальных сетей «Вконтакте и «Одноклассники». Сообщает о взломе аккаунта и требует выслать SMS для разблокирования, «В противном случае ваш аккаунт будет полностью заблокирован!». При нажатии на «крестик» этой вкладки сообщает, что «ваш аккаунт будет заблокирован НАВСЕГДА! Вы точно хотите выйти?». Закрывается только при многократном нажатии «Да».

- «Ваш родственник попал в ДТП!» — новейшая и пока редчайшая схема мошенничества. Родственник якобы попал в аварию, и для его лечения нужны деньги. Мошенники требуют переслать деньги.

- «Ваш компьютер заражён!» — У пользователя в браузере выскакивает ссылка о том, что у него в ПК много вирусов, затем анимация показывает «проверку». После этого спектакля для удаления вирусов требуют выслать SMS на короткий номер, или просто номер телефона. Данная программа правильно определяет ОС пользователя, но неправильно указывает количество жёстких дисков, что является крупным недостатком схемы. При попытке закрытия вкладки с этой программой высвечивает сообщение «Ваш ПК заражён! Если вы не удалите вирусы, это приведёт к потере данных!» Закрывается только при многократном нажатии «Да» или принудительном выключении браузера через диспетчер задач.

- «Накачать пресс за 10 дней» или «Бросить курить за 3 дня» — крайне широко распространённый способ мошенничества. Как правило, мошенники рекламируют продукт от лица звёзд. Тексты, как правило, эмоциональны и автор статьи буквально заставляет посетителя приобрести диск с методиками. Комментарии поддельные и у гостей нет возможности комментировать. Если попытаться выйти, то появится сообщение о скидках или подарках, которые ждут посетителя. Такие страницы всплывают неожиданно и закрываются при двукратном нажатии «Да».

- Вирус-вымогатель — довольно распространённая схема мошенничества. Вирус попадает в ПК и заменяет все страницы соцсетей на поддельные, где требует послать смс из-за якобы высокой спам-активности с данного аккаунта. Главный признак заражения — все соцсети недоступны. Вирус можно удалить как средствами антивируса, так и специальными утилитами.

- «Супер-акция!» — довольно распространённый в своё время способ мошенничества. Жертве приходит смс в стиле «перешли деньги на номер +7********** и получи в 2 раза больше!». Никаких денег жертва, разумеется, не получит. Может случиться так, что жертва пошлёт немного денег и реально получит их назад вдвое больше. Естественно, когда жертва шлёт уже большие деньги, то мошенники ретируются.

- «Письмо от службы безопасности» — пользователю соцсети (Как правило Mail.ru) приходит сообщение, где указано, что с его почтового ящика была замечена массовая рассылка спама. Необходимо послать SMS на короткий номер в течение 6 часов с момента прочтения данного уведомления. В противном случае «аккаунт будет заблокирован без возможности восстановления». Стоимость SMS не указана. Так же у мошенников есть ещё одна лазейка — ссылка для смены пароля переводит на поддельный сайт и позволяет ещё и выудить пароль у доверчивого пользователя.

«Срочно требуется донор редкой третьей отрицательной группы крови»Править

В социальные и IM-сети запускается сообщение о том, что «ребёнку нужна редкая третья отрицательная группа крови», телефон «для связи» и просьба переслать всему списку контактов. Указанный номер телефона — платный, после установления соединения автоответчик воспроизводит гудки, что заставляет многих людей перезванивать несколько раз.

SMS с просьбой перевести деньгиПравить

Рассылаются сообщения с просьбой перевести деньги на тот или иной мобильный номер (например, «Мама, срочно положи 100 рублей на номер +7**********, когда приеду, верну»). Текст сообщения подбирается таким образом, чтобы какая-либо значительная часть получателей могла принять такое SMS за отправленное кем-то из близких людей. Также мошенники могут тем или иным способом убедить жертву (например, представившись сотрудником оператора сотовой связи) отправить USSD-запрос, предназначенный для перевода денег с его счёта на их номер. Следует отметить, что такие сообщения рассылаются на удачу, без предварительного анализа пола и возраста потенциальной жертвы. Так, сообщение, содержащее обращение «мама», может получить, например, бездетный мужчина.

Получила распространённость и другая схема: сначала мошенник посылает SMS о том, что владельцу мобильного телефона перечислены деньги, а затем с этого же мобильного приходит просьба вернуть деньги. Мошенники давят на жалость, добавляя небылицы про больных родственников и всякие несчастья в их семье. Данный способ мошенничества легко распознать, так как сообщение о перечислении денег приходит только от операторов мобильной связи, а не с частных номеров.

Ещё вариант: абоненту приходит уведомление о пополнении счёта, и он действительно пополняется. Затем приходит SMS: «Случайно перевёл вам 100 руб. Сможете вернуть?». Как только абонент переводит 100 руб., «ошибочно переведённые» 100 руб. со счёта исчезают. Операторы сотовой связи предоставляют возможность возврата ошибочно переведённых денег.

Вредоносные телефонные приложения (с 2010-х)Править

Вредоносные приложения — телефонные приложения, написанные мошенниками для совершения противоправных действий.

Виды:

- Приложение предлагает пользователю ввести данные банковской карты, после чего эти данные становятся известны злоумышленникам[8];

- Приложение-троян устанавливает доступ к данным на телефоне, некоторые мошенники дополнительно могут применять звонки или представляться работодателем чтобы вынудить установить приложение[9][10],

- Приложение просит разрешения и проводит отправку платных SMS-сообщений или звонки[11];

- Приложение собирает информацию о местоположении устройства, его состоянию и хранилищам файлов[12];

- Приложение предустановлено на телефон, проводит самостоятельную загрузку, показывает рекламу[13].

Вредоносные приложения могут имитировать логотипом или названием легальное приложение[14].

Кроме того легальные банковские приложения уязвимы для мошенников[15]. ЦБ выявил случай применения мошенником против юрлица дистанционного банковского обслуживания[16].

Телефонные мошенничества с применением звонковПравить

Вишинг[17], (от Voice phishing), — один из методов мошенничества с использованием социальной инженерии, который заключается в том, что злоумышленники, используя телефонную коммуникацию и играя определённую роль (сотрудника банка, покупателя и т. д.), под разными предлогами выманивают у держателя платёжной карты конфиденциальную информацию или стимулируют к совершению определённых действий со своим карточным счётом / платёжной картой[18].

Бывает следующих типов:

- прямое выманивание денег, когда мошенники звонят от имени родственника и просят деньги;

- шантаж, когда мошенники звонят от имени работника правоохранительных органов[1];

- банковское мошенничество, когда на мобильный телефон, раздаётся звонок мошенников? представляющихся сотрудником банка или службы безопасности,

- также мошенники могут применять звонки, чтобы вынудить установить мошенническое приложение или перейти по ссылке в СМС [9]

Мошеннические колл-центрыПравить

Мошенники для проведения массовых противоправных действий организуют мошеннические колл-центры, в которых проводят обзвон людей. Согласно собранным данным в 2020 году, около половины колл-центров размещено в исправительных учреждениях[19].

Мошеннические колл-центры на территории исправительных учреждений ФСИНПравить

15 июля 2016 года зампред правления «Сбербанка» Станислав Кузнецов заявил, что в закрытых пенитенциарных учреждениях ФСИН скрывается часть центров банковских мошенников, причём в некоторых тюрьмах существуют даже колл-центры[20].

В тюрьме «Матросская тишина» 16 июля 2020 года прошли задержания сотрудников исправительного учреждения, которые регулярно за взятки проносили заключённым сотовые телефоны и SIM-карты, что позволило организовать на территории тюрьмы колл-центр из заключённых, занимающихся телефонным мошенничеством[21].

В период коронавирусной эпидемии 2020 год «Сбербанком» за первое полугодие 2020 года было зафиксировано около 2,9 млн обращений клиентов о попытках обмана, то есть вдвое больше, чем за весь 2019 год (и это несмотря на то, что доступ посторонних лиц в тюрьмы на период эпидемии был ограничен). «Сбер» считает, что колл-центр есть в каждом третьем учреждении системы исполнения наказаний в России (по наблюдениям «Руси Сидящей», — в половине, если не больше). Организация тюремных колл-центров возможна только при негласной поддержке руководства исправительных учреждений, руководства ФСИН, прокуратуры по надзору за законностью в местах лишения свободы[22].

В связи с тем, что МВД-ФСБ-ФСИН не осуществляли реальных действий по прекращению противоправных действий, «Сбер» обратился к сотовым операторам, которые дали номера телефонов мошенников и координаты учреждений ФСИН. «Сбер» попросил операторов привязать координаты исходящих звонов к координатам тюрем и составил карту. За август 2020 года из такого-то учреждения ФСИН совершено свыше 600 удачных мошенничеств, а из такого-то — свыше 500, а из московского СИЗО № 1, более известного, как «Матросская Тишина», — всего 225. Это с учётом того, что в июле, по настоянию «Сбера» в «Матросской тишине» прошёл обыск, были изъяты симки и оборудование[23].

По данным «Сбера», телефонные мошенники ежемесячно похищают с российских счетов до 5 млрд рублей. Заместитель генерального директора «Сбера» Станислав Кузнецов сообщил, что средний чек за успешную мошенническую операцию составляет около 8 000 рублей, а на один колл-центр приходится от 3 до 7 тысяч звонков в день. Ежемесячно в России официально регистрируется более 300 000 мошеннических звонков[24].

Мошеннические колл-центры на УкраинеПравить

На территории Украины действуют мошеннические колл-центры[25][26][27], в частности в Киеве и Днепре[28][29]. Например, один из мошеннических колл-центров, по данным на сентябрь 2021 года, существует на улице Владимирской рядом с офисом СБУ. Украинские колл-центры пытаются «развести» на деньги клиентов российских банков. Благодаря языковой и ментальной близости украинцы активно работают на российском рынке. Станислав Кузнецов отметил, что большинство колл-центров, использующих подмену номера для имитации звонков в России из банка, находятся на Украине[24]. Он назвал Днепр «столицей телефонного мошеничества», на что городской голова Днепра Борис Филатов заявил следующее: «Вообще не понимаю, почему он так говорит. Такие колл-центры мошенников есть по всей стране»[29].

В сентябре 2021 года в ходе расследования журналист издания Страна.ua Влад Бовтрук устроился на работу в подпольный колл-центр, работающий в центре Киева. Основными требованиями были грамотная речь, свободное владение русским языком, минимальные навыки работы с компьютером, усидчивость, внимательность, аккуратность; опыт работы не требовался[29]. Бовтруку сказали, что он должен звонить жителям России, представляться сотрудником «Сбербанка» и различными способами вымогать у них деньги. При приёме на работу журналист получил целую методичку, которая представляет собой набор фраз в определённом порядке, по котором необходимо общаться с потенциальной жертвой. Сами мошенники называют жертв «лохами». Как отмечается, сотрудники полностью осознают, что причастны к мошенничеству. Они представляются пострадавшим вымышленными именами и звонят им с помощью программ подмены номеров, которые копируют номера реальных сотрудников российского «Сбера» или МВД РФ[24]. Сообщается, что в течение дня оператор такого колл-центра делает около 300 звонков, и что за рабочий день удаётся обмануть до 5 человек[29].

6 августа 2020 года киевское отделение Национальной полиции Украины пресекло масштабную мошенническую схему по хищению денег у клиентов банка. Сообщается, что преступники, стоявшие за этой схемой, создали колл-центры, в которых работало 300 человек. Их сотрудники выдавали себя за представителей известных банков и отправляли клиентам банков текстовые сообщения, утверждая, что кто-то пытался взломать их банковские счета. Затем сотрудники колл-центра звонили клиентам и обманом заставляли их передавать данные своей банковской карты. По данным прокуратуры Киева, мошенники смогли незаконно получить базы данных, содержащие телефонные номера клиентов украинских и международных банков, работающих на Украине[28].

В сентябре 2021 года Служба безопасности Украины предотвратила работу сети из 6 колл-центров во Львове, которую группа мошенников использовала для обмана инвесторов в криптовалюту по всему миру. Мошенники использовали телефонные номера VoIP, чтобы скрыть своё местоположение, обманывая тысячи иностранных инвесторов. Главное управление СБУ во Львовской области провело операцию под надзором Генеральной прокуратуры. Во время обысков в 6 колл-центрах сотрудники правоохранительных органов изъяли электронику и документы, которые связывали мошенников с незаконной деятельностью. Сообщается, что жертвы переводили деньги на банковские карты и криптокошельки преступников с дальнейшей конвертацией в ненаблюдаемый сектор экономики[30].

Также сообщалось, что мошенники из Украины звонили жителям Казахстана. При звонках в Казахстан мошенники часто попадали в беду из-за незнания казахстанских реалий. С годами они научились произносить названия местных банков и освоили деловой жаргон (например в Казахстане привлечение инвестиций часто называют «фондированием»). Были отмечены эти наиболее типичные ошибки: в слове «тенге» вместо звука «е» произносится «э», и звуки «о» в именах становятся «а». Некоторые казахстанцы отвечают с помощью казахского языка, которого мошенники не знают[31].

30 июня 2022 года информационное агентство УНИАН сообщило, что украинские мошеннические колл-центры возобновляют работу. По информации издания, в Киеве и Львове активно набирают сотрудников в эти центры через объявление в интернете[32].

В ноябре 2022 года украинская киберполиция и Европол выявили и арестовали пятерых ключевых членов международной сети мошенников, которые, по оценкам, причиняли убытки в размере более 200 миллионов евро в год. Согласно заявлению украинской киберполиции, по оценкам, преступная группировка наняла более 2000 человек в свои колл-центры, привлекая жертв на мошеннические сайты. На Украине располагались три колл-центра, а 5 человек, задержанных полицией, предположительно являются организаторами локальных операций[33].

Имитация технических помехПравить

В 2017 году в Германии участились случаи мошенничества, когда злоумышленники звонят жертве, имитируя с помощью технических средств помехи. В это время незнакомый голос на другом конце линии задаёт вопросы вроде: «Вы меня слышите?» или «Хорошо ли вам меня слышно»? Далее полученный обманным путём ответ «Да» вырезается из записанного разговора и подставляется в качестве утвердительного ответа на вопрос, к примеру: «Хотите ли вы подписаться на данную услугу?». Далее преступники пытаются получить с псевдоклиента деньги за услуги или товар, которые он никогда не заказывал. Мошенники присылают счета и могут угрожать использованием в качестве доказательства в суде фальшивое телефонное соглашение[34].

Фрод и кредитные картыПравить

Мошенничество с помощью кредитных карт[35][36] (кардинг) включает в себя кражу данных карты в интернете (фишинг), копирование информации, содержащейся на магнитной полосе карты (скимминг), а также мошенничество при оплате в условиях физического отсутствия карты.

Большинство банков публикуют списки фродоопасных стран на своём сайте. И, если клиент посещает такую страну, банк отслеживает операции с его пластиковой карточкой и предлагает перевыпустить её за счёт банка или клиента.

Фродом являются также и операции с поддельными картами. Подделываются кредитные карты так: берётся гибридная карточка (то есть карта, на которой представлены чип и магнитная полоса), копируются записи её магнитной полосы и переносятся на другую карточку только с магнитной полосой или на гибридную карточку с «кривым» чипом (например, сожжённым или неперсонализированным). Операции могут успешно выполняться как в режиме онлайн (в устройствах, читающих магнитную полосу), так и в режиме офлайн (подлимитные операции) или в режиме fallback (при невозможности считать чип устройство проводит операцию по магнитной полосе). Ответственность за такой фрод ложится на эмитента карточки[37] или на эквайрера, если по правилам конкретной платёжной системы возможен перенос ответственности.

ПримечанияПравить

- ↑ 1 2 Кулев В.К., Папшева Е.В., Старинский А.Ю., Сугробова К.С. Телефонное мошенничество. Дата обращения: 8 марта 2021. Архивировано 28 апреля 2022 года. // «Труды Международного симпозиума „Надежность и качество“», 2010

- ↑ 1 2 3 Фрод или сотовые мошенники | Сотовая связь — 3DNews — Daily Digital Digest. Дата обращения: 7 апреля 2010. Архивировано 3 апреля 2010 года.

- ↑ Попов А. Н. Преступления в сфере компьютерной информации : учебное пособие. — Учебное пособие. — Санкт-Петербург: Санкт-Петербургский юридический институт (филиал) Университета прокуратуры Российской Федерации, 2018. — 68 с.

- ↑ 1 2 Что такое фрод. Основные виды Фрода. Дата обращения: 7 апреля 2010. Архивировано из оригинала 29 января 2010 года.

- ↑ 1 2 SMS фрод. Дата обращения: 7 апреля 2010. Архивировано из оригинала 20 апреля 2010 года.

- ↑ фрод [Вики-энциклопедия] (недоступная ссылка)

- ↑ Omar Asif, Md Belayat Hossain, Mamun Hasan, Mir Toufikur Rahman, Muhammad E. H. Chowdhury. Fire-Detectors Review and Design of an Automated, Quick Responsive Fire-Alarm System Based on SMS (англ.) // Int’l J. of Communications, Network and System Sciences. — 2014-09-02. — Vol. 07. — P. 386. — doi:10.4236/ijcns.2014.79040. Архивировано 24 сентября 2018 года.

- ↑ Специалисты выявили новое мошенническое приложение для Android. Дата обращения: 8 марта 2021. Архивировано 20 января 2021 года. // 2019

- ↑ 1 2 Мошенники начали притворяться работодателями на удалёнке — они просят жертв устанавливать приложения с трояном. Дата обращения: 8 марта 2021. Архивировано 17 января 2021 года.

- ↑ Били по мобиле: преступники нашли новый метод кражи с банковских карт. Дата обращения: 8 марта 2021. Архивировано 10 февраля 2021 года.

- ↑ Как вирусы попадают на Android и как их удалять. Нужен ли антивирус на Android. Дата обращения: 8 марта 2021. Архивировано 27 февраля 2021 года.

- ↑ Эксперты назвали вредоносные Android-приложения. Дата обращения: 8 марта 2021. Архивировано 2 сентября 2021 года.

- ↑ Какие приложения надо обязательно удалить с вашего смартфона. Дата обращения: 8 марта 2021. Архивировано 16 апреля 2021 года.

- ↑ Как распознать вредоносное приложение и не стать жертвой мошенников? Дата обращения: 8 марта 2021. Архивировано 13 апреля 2021 года.

- ↑ Треть банковских приложений уязвимы для мошенников. Дата обращения: 8 марта 2021. Архивировано 6 марта 2021 года.

- ↑ «Ъ»: ЦБ предупредил банки о новой схеме мошенничества через банковское приложение.

- ↑ Мошенничество с использованием технологий социальной инженерии (вишинг). gov.by. Дата обращения: 7 марта 2021. Архивировано 17 августа 2020 года.

- ↑ Вадим Свидерский. Осторожно, вишинг! forexmagnates.com. Дата обращения: 7 марта 2021. Архивировано 3 июня 2020 года.

- ↑ Почти половина всех мошеннических колл-центров размещена в тюрьмах Подробнее: https://www.securitylab.ru/news/512563.php. Дата обращения: 8 марта 2021. Архивировано 14 апреля 2021 года.

- ↑ Сбербанк нашел в тюрьмах центры банковских мошенников. Дата обращения: 7 марта 2021. Архивировано 16 июля 2016 года.

- ↑ «Сбербанк» зачистил криминальный колл-центр в тюрьме «Матросская тишина». — «В тюрьме «Матросская тишина» 16-го июля 20-го года прошли задержания сотрудников исправительного учреждения, которые регулярно за взятки проносили заключённым сотовые телефоны и SIM-карты, что позволило организовать на территории тюрьмы колл-центр из заключённых занимающихся телефонным мошенничеством.». Дата обращения: 7 марта 2021. Архивировано 27 февраля 2021 года.

- ↑ «Это служба безопасности Сбербанка! (шепотом) Помогите, это ИК-47!». Как администрация организует тюремные колл-центры. — «ФСИН вызвалась решить проблему мошеннических «колл-центров» в российских тюрьмах и собирается попросить на эти цели 3 млрд рублей. В одном только Сбербанке за первое полугодие 2020 года было зафиксировано около 2,9 млн обращений клиентов о попытках обмана, а это вдвое больше, чем за весь 2019 год. И это только обратившиеся. И это только Сбер. А ведь звонят и из Альфы, и из ВТБ, и из Открытия. Кстати, до карантина, когда любому руководству ФСИН задавались вопросы о том, каким образом в СИЗО и в ИК попадают симки, телефоны, наушники и т. д., то руководство уверенно кивало в сторону родственников, адвокатов, общественных наблюдателей, правозащитников — вот они и носят. Уж мы их ловим-ловим, но ты их в дверь — они в окно. А в карантине доступ этих граждан был запрещен или крайне затруднен. Заключённых заставляют это делать. Кто? Нет, не инспектор и опер, которые принесли оборудование — их тоже заставили, и не на свои деньги они это закупали. Их заставляет делать это один очень мощный союз. Союз криминала с властью. Конечно, обеспечивает работу колл-центров руководство зон и СИЗО. Конечно, они делятся с надзорными органами (привет, прокуратура по надзору за законностью в местах лишения свободы) и с собственным начальством.». Дата обращения: 7 марта 2021. Архивировано 23 апреля 2021 года.

- ↑ Зона уверенного отъема. Новая газета. — «Когда стало ясно, что МВД-ФСБ-ФСИН не делает ровным счетом ничего, «Сбер» взвыл и обратился к сотовым операторам. Он дал им номера телефонов мошенников и координаты учреждений ФСИН. «Сбер» попросил операторов привязать координаты исходящих звонов к координатам тюрем. И составил карту. За август 2020 года из такого-то учреждения ФСИН совершено свыше 600 удачных мошенничеств, а из такого-то — свыше 500, а из московского СИЗО № 1, более известного, как «Матросская Тишина», — всего 225. И знаете, что тут прекрасно? Что ровно в предыдущем месяце, в июле, по настоянию «Сбера» «Матросскую Тишину» ошмонали. Изъяли симки и оборудование.». Архивировано 1 октября 2020 года.

- ↑ 1 2 3 Владислав Бовтрук, Игорь Рец. Под боком у СБУ. Как работают в Украине колл-центры, которые разводят на деньги клиентов российских банков. Журналист «Страны» устроился на работу к мошенникам — схемы, заработки и курс по «психологии лоха». Страна.ua (30 сентября 2021). Дата обращения: 10 августа 2022. Архивировано 14 октября 2021 года.

- ↑ Marek Grzegorczyk. Ukraine is failing to tackle its scam call centres (англ.). Emerging Europe (14 сентября 2021). Дата обращения: 10 августа 2022. Архивировано 10 августа 2022 года.

- ↑ Эдвард Сержан. Телефонные мошенники создают колл-центры на Украине. Известия (27 сентября 2019). Дата обращения: 10 августа 2022. Архивировано 10 августа 2022 года.

- ↑ Анна Каледина. Мовы тон: телефонные мошенники перебираются на Украину. Содержать колл-центр на территории соседней страны экономически выгоднее. Известия (27 сентября 2019). Дата обращения: 10 августа 2022. Архивировано 10 августа 2022 года.

- ↑ 1 2 Oleksiy Sorokin, Matthew Kupfer. Kyiv police shut down massive call center scheme to scam bank clients (англ.). Kyiv Post (8 августа 2020). Дата обращения: 10 августа 2022.

- ↑ 1 2 3 4 Анна Копытько, Владислав Бовтрук, Анастасия Товт. Город тысячи колл-центров. Почему в России считают Днепр столицей телефонных аферистов. Страна.ua (8 октября 2021). Дата обращения: 10 августа 2022. Архивировано 10 августа 2022 года.

- ↑ Sergiu Gatlan. Ukraine takes down call centers behind cryptocurrency investor scams (англ.). Bleeping Computer[en] (28 сентября 2021). Дата обращения: 10 августа 2022. Архивировано 7 февраля 2022 года.

- ↑ Константин Ляпунов. Ду ю спик казах? Казахстанцы защищаются от мошенников из Украины и России с помощью родного языка. Lenta.ru (8 декабря 2021). Дата обращения: 10 августа 2022. Архивировано 2 августа 2022 года.

- ↑ Андрій Засаднюк[uk]. Шахрайство під час війни: «Мілтон груп» знову розводить на гроші (укр.). УНИАН (30 июня 2022). Дата обращения: 10 августа 2022. Архивировано 8 июля 2022 года.

- ↑ Bill Toulas. Ukraine arrests fraud ring members who made €200 million per year (амер. англ.). Bleeping Computer[en] (10 ноября 2022). Дата обращения: 27 ноября 2022.

- ↑ Внимание: новый вид телефонной аферы!, Germania.one. Архивировано 1 декабря 2017 года. Дата обращения: 7 марта 2021.

- ↑ Голдовский Игорь Ещё раз о фроде. Очередные шаги международных платёжных систем, направленные на повышение безопасности карточных транзакций Архивная копия от 5 июля 2010 на Wayback Machine // Журнал «ПЛАС». 2009. № 2(142). С. 3-5.

- ↑ Голдовский Игорь Ещё раз о фроде. Часть II. Мощенничество в сфере обслуживания карт Архивная копия от 4 марта 2016 на Wayback Machine // Журнал «ПЛАС». 2009. № 3(143). С. 9-19.

- ↑ Архив публикаций. Дата обращения: 7 апреля 2010. Архивировано из оригинала 22 декабря 2015 года.

СсылкиПравить

- Сайт по борьбе с алармами

- Сайт, посвящённый исследованию СМС-алармов

- Кто звонил.pro — отзывы о номерах телефонов мошенников

- Безопасный «Билайн»

- SEClub-Остерегайтесь мошенников

- Премиум-сайты: как Билайн и МТС забирают деньги с wap-юзеров

- Платные подписки. Новый метод «втюхивания» и обогащения

- О мошенничестве с подпиской на услуги

- Упоминание о мошенничестве с третьей отрицательной группой крови

- МегаФон против мошенничества

- Топ 10 SMS-уловок, которые используют телефонные мошенники

- Определение стоимости смс на короткие номера

- Программа для определения стоимости смс на короткие номера для телефонов с ОС Android

- Роман Лялин. Куда пропали телефонные мошенники с Украины и чего от них ждать // Комсомольская правда. — 2022. — 11 апреля.

См. такжеПравить

- Работа на дому (мошенничество)

- Мошенничество с помощью служб знакомств